Vor Kurzem haben amiconsult und ihr IAM-Partner Okta zum gemeinsamen IAM Talk “Identität – der kritische Faktor” eingeladen. Im Fokus standen die Themen Zero Trust und digitale Identitäten. Mit dabei waren Werner Spielhaupter, Alliance Solutions Engineer von Okta, Julia Weiler, Head of Sales von amiconsult und die IAM und CIAM Experten Tim Lipphardt und Hannes Riel von amiconsult. Im IAM Talk wurden neue Impulse und Ideen gegeben, wie Identitäten in Verbindung mit Identity und Access Management und Zero Trust sicherer und besser gestaltet werden können.

Die digitale Identität

Der IAM Talk startete mit einer kurzen Begrüßung und einer Übersicht über Identitäten. Davon besitzt jeder eine, der sich im Internet bewegt. Eigentlich ist es nicht die eine Identität, sondern mehrere. Für jeden Onlineshop, bei dem wir uns anmelden, für jede Anwendung auf der Arbeit, haben wir eine andere digitale Identität. Jede dieser Identitäten hat unterschiedliche Rollen und Berechtigungen, die geprüft, verwaltet und geschützt werden müssen. Das kann Unternehmen schnell überfordern, weil der Umgang mit Identitäten sehr sensibel ist. Da steht amiconsult beratend und unterstützend zur Seite und hilft Unternehmen, die Identitäten ihrer Mitarbeitenden und Kunden sicher zu verwalten.

Identität und Zero Trust

Bei Zero Trust geht es um identitätsgeschützte Sicherheit, das heißt, dass die richtige Identität mit dem richtigen Gerät aus dem richtigen Netzwerk auf die richtigen Anwendungen und Daten zugreift. Dabei wird auf das Prinzip des Identity First zurückgegriffen, das den Menschen in den Mittelpunkt rückt. Die Identitäten verteilen sich auf die unterschiedlichen Säulen von Zero Trust und halten sie zusammen. Zero Trust funktioniert nur, wenn Mensch, Technologie und Prozesse gemeinsam arbeiten.

Die Notwendigkeit von Zero Trust wurde an dem Beispiel der MFA-Fatigue veranschaulicht. Dabei geht es darum, dass für zu viele Anwendungen eine MFA-Abfrage stattfindet und der Nutzende mit den Anfragen überfordert ist. Dadurch stimmt er ihnen zu, ohne deren Ursprung zu überprüfen. So gelangen Hacker schnell an sensible Daten. Durch schlechte oder mangelnde Sicherheitsvorkehrungen innerhalb eines Systems kann sich der Eindringling frei bewegen und großen Schaden anrichten. Mithilfe von Zero Trust werden die einzelnen Bereiche allerdings abgesichert, wodurch nur Berechtigte Zugriff haben.

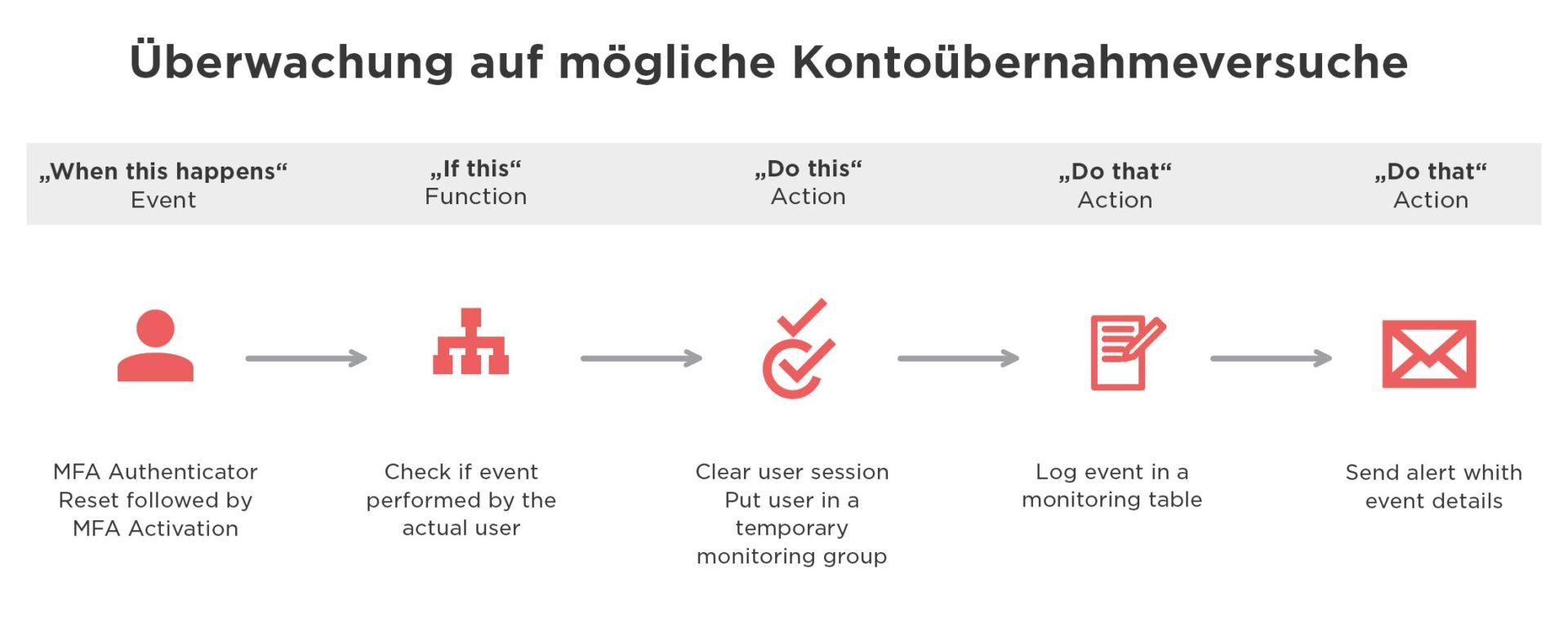

Anhand eines Workflows wurde veranschaulicht, wie ein System von Okta in einem solchen Fall reagieren würde. Wenn ein gewisses Ereignis, was vorher definiert wurde, eintrifft, wird überprüft, ob es von der berechtigten Person ausgeführt wurde. Falls nicht, wird das Vorgehen überwacht und aufgezeichnet und ein Alert wird beispielsweise über Slack verschickt. Somit kann der Vorfall genaustens überprüft, nahvollzogen und schlimmeres verhindert werden.

Panel Diskussion mit den amiconsult und Okta Experten

In der abschließenden Paneldiskussion haben Tim und Hannes zusammen mit Werner einige Fragen der Teilnehmenden beantwortet und ihre Gedanken zu Identität und Zero Trust aufgegriffen.

Bereit für Dein neues IAM System?

Du hast Fragen rund um Identity und Access Management oder möchtest ein neues IAM System implementieren? Schreib uns einfach ganz unverbindlich eine Nachricht und lass Dich beraten!

Ist Zero Trust nicht total nervig für meine Mitarbeitenden?

Damit Zero Trust gerne von den Mitarbeitenden genutzt wird, spielt die User Experience eine große Rolle. Es ist wichtig, dass sich IAM-Systeme gut für den Endnutzer anfühlen, damit sie gerne damit arbeiten. Denn diese Systeme sorgen nicht nur für Sicherheit, sondern auch dafür, dass Mitarbeitende ihre Arbeit effizienter erledigen können. Das Problem in der Umsetzung ist dann häufig, dass die Akzeptanz bei den Endnutzern fehlt.

Ein System muss möglichst einfach und ohne Probleme zu bedienen sein. Gerade in der heutigen Zeit, wo von verschiedenen Systemen und Standorten auf Daten zugegriffen wird, ist ein hoher Grad an Flexibilität essenziell. Wenn immer erst eine VPN-Verbindung hergestellt werden muss, um arbeiten zu können, schreckt das viele ab. Deshalb müssen Systeme einfach zugänglich sein, damit es die Arbeit effizienter macht.

Erleichtert wird die Anwendung zusätzlich durch ein zentrales Konto, mit dem sich Mitarbeitende mithilfe von SSO und MFA überall registrieren können. Allerdings sollte hier darauf geachtet werden, dass vor allem MFA sinnvoll und an den richtigen Stellen eingesetzt wird. Sonst kommt es schnell zur vorhin angesprochenen MFA-Fatigue.

Wie sieht die Zukunft der Identität aus?

Zum Schluss kommt die interessante Frage auf, wie sich die Experten die Zukunft der Identität vorstellen.

Eine Vermutung ist, dass ein User irgendwann eine einzige digitale Identität besitzen wird, der er vertraut. Diese Identität könnte von einer verifizierten Stelle vergeben werden, damit sie von sämtlichen Firmen und Systemen anerkannt wird. Damit könnten sich Nutzende bei sämtlichen Anwendungen, sei es bei der Bank oder an der Arbeit, verifizieren. Die Identität hätte eine hohe User Experience, wäre sehr sicher und flexibel nutzbar. Mit dieser Theorie wird auf die Entwicklung der Self Sovereign Identity angespielt, bei der die Nutzenden ihre digitalen Identitäten von einer anerkannten Behörde erlangen und in einer privaten Wallet auf ihrem Smartphone speichern.

Andererseits kann man diese Thematik auch kritischer sehen. Häufig sind Unternehmen noch nicht an dem Punkt, an dem solche Visionen umgesetzt werden können. Viele kämpfen beispielsweise noch damit, dass Authentifizierungen durch alle Systeme hinweg durchgeführt werden können. Der Fokus liegt eher darauf, dass Zero Trust Systeme einfacher und zentraler werden. Diese bestehen momentan aus vielen verschiedenen Systemen, was für kleinere Unternehmen zu aufwändig in der Umsetzung ist. Eine einzige zentrale Identität scheint auch noch zu weit gegriffen. Es wäre sinnvoller, dass innerhalb einzelner Domänen eine digitale Identität existiert, mit der alle Anwendungen verwendet werden können.

Ein gelungenes Event!

Der IAM Talk von Okta und amiconsult war ein voller Erfolg. Viele Interessierte haben zugehört und sicherlich das ein oder andere Learning mit nach Hause genommen. Vielleicht ist jetzt ein wenig mehr Licht im Dunkeln, was Identity und Access Management und Zero Trust angeht, sodass die Funktionen und Zusammenhänge klarer sind. Falls doch noch Fragen offengeblieben sind oder Du noch mehr darüber erfahren möchtest, schreib uns gerne, wir stehen dann mit Rat und Tat zur Seite!