Für eine optimale User Experience hat die Sicherheit deiner Daten oberste Priorität.

Seien wir gleich zu Beginn mal ganz ehrlich:

Hast Du noch jedes Passwort im Kopf, das Du je vergeben hast?

Weißt du noch auf welchen Plattformen Du überall angemeldet bist?

Verwendest Du immer ein neues, einzigartiges, langes Passwort für jede Anwendung?

Wenn Du alle drei Fragen mit „Ja“ beantwortet hast, dann hast Du bisher alles richtig gemacht: herzlichen Glückwunsch! Wenn Du die ein oder andere Frage mit „Nein“ beantworten musstest, dann gehörst Du zum Durchschnittsnutzer, der im täglichen Login-Dschungel keine Übersicht mehr hat. Welche E-Mail Adresse und welches Passwort gilt für welche Anwendungen und wie soll man sich das alles überhaupt noch merken?

In Deutschland besitzt der Durchschnittsnutzer im Jahr 2017 bereits 78 unterschiedliche Online-Konten – Tendenz steigend.

Wir bewegen uns so viel im Internet, dass es uns immer schwerer fällt, die vielen Nutzernamen und Passwörter effizient zu organisieren.

Um auf der sicheren Seite zu sein, müsste der Nutzer eigentlich für jedes Konto ein einzigartiges Passwort verwenden. Da der Mensch aber bequem ist und den Komfort im Alltag meist höher einstuft als die Sicherheit, verwenden die Nutzer einfachere Passwörter mehrfach auf unterschiedlichen Plattformen. Dadurch machen sie sich das Leben leichter und verbessern ihr momentanes Nutzererlebnis.

Datenklau + geknacktes Passwort = die schlimmste User Experience

Dieses leichtfertige Verhalten erleichtert allerdings Hackern den Zugriff auf die Accounts. Sobald der Hacker Erfolg hat, sind sofort mehrere Accounts eines Nutzers zugänglich: das Resultat der bequemen Mehrfachverwendung der Passwörter. E-Mail-Postfächer, Bank-Accounts, Onlineshops, Dating-Plattformen und viele weitere Accounts sind plötzlich zugänglich. Fremde können sensible Daten wie Kreditkarteninformationen missbrauchen und gleichzeitig alle Zugänge mit neuen Passwörtern versehen. Die Verifizierungsmails können durch den vorhandenen Emailpostfach-Zugang bestätigt werden. Der Nutzer verliert den Zugriff auf seine persönlichen Konten, seine Daten und im schlimmsten Fall viel Geld. Tritt dieser Zustand ein, wird der Nutzer Opfer der schlimmsten User Experience – für die er am Ende doch irgendwie selbst verantwortlich ist. Die Frustration des Nutzers ist enorm und das Vertrauen in die Plattform erschüttert. Was können wir also als User Experience (UX) Designer tun, damit der User sich sicher fühlt und ohne Bedenken unseren Dienst nutzen kann?

Wer überprüfen möchte, ob seine Login-Daten bereits bei einem sogenannten Data Breach einer Plattform gehackt wurden, kann dies hier tun:

Mit 2-Faktor-Authentication zu einer größeren Sicherheit

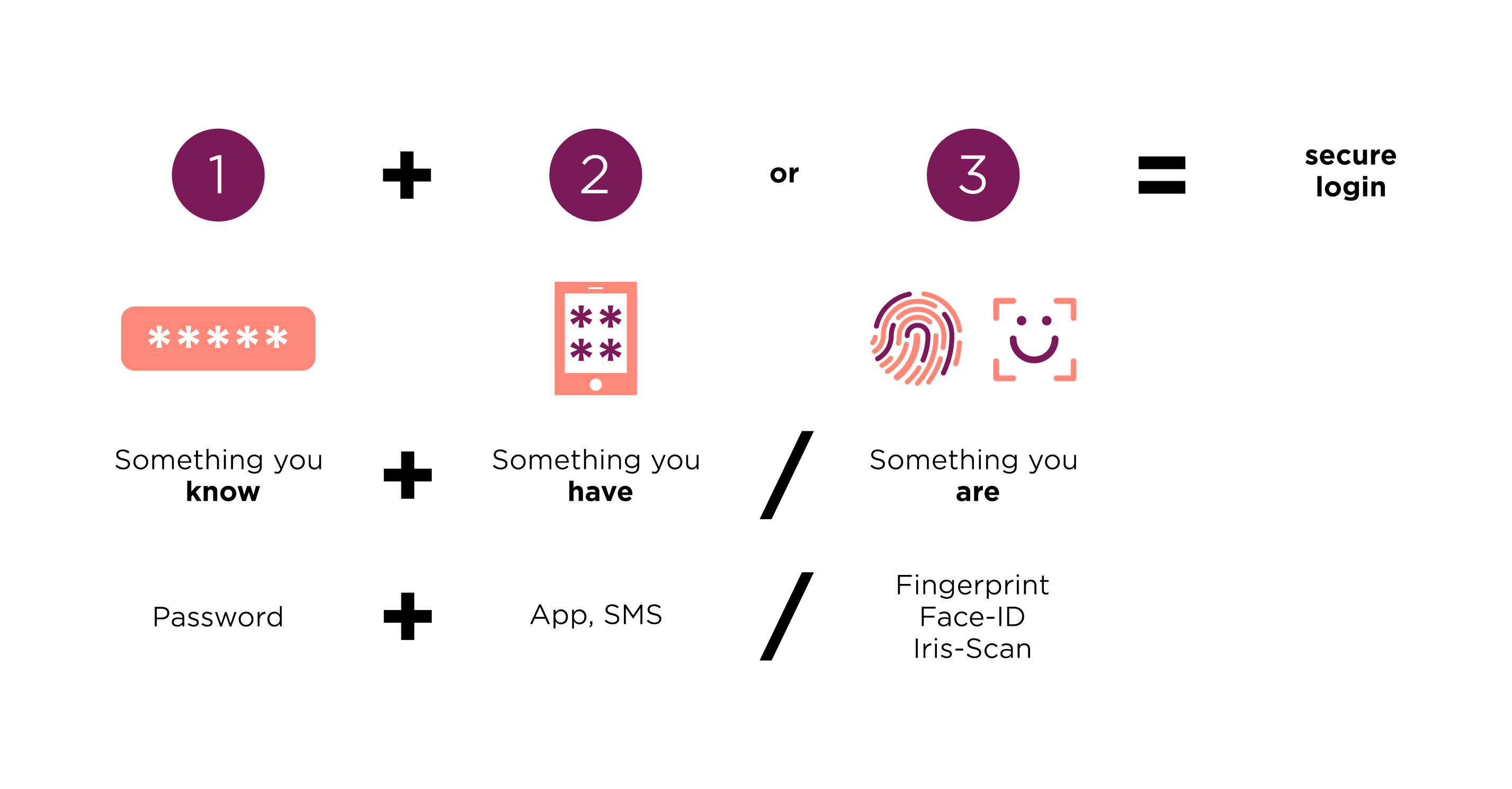

Um den Login Prozess sicherer zu machen, greifen bereits einige Plattformen auf die 2-Faktor-Authentifizierung (2FA) zurück. Dabei wird zusätzlich zum Passwort ein sogenannter zweiter vom Nutzer zu bestätigender Faktor, also eine weitere Identitätsabfrage, vor der Authentifizierung dazwischengeschaltet. So ergibt sich eine Kombination aus etwas, was der Nutzer „weiß“ (z.B. Passwort) und etwas was der Nutzer „hat“ (z.B. Code auf dem Handy über eine App) oder „ist“ (z.B. FaceID oder Fingerprint). Die Plattformen sind mit aktiver 2FA weiterhin sicher, auch wenn es zu einem Diebstahl von Nutzername und Passwort gekommen ist.

Die 2FA ist auf den ersten Blick ein weiterer Schritt und somit eine zusätzliche Hürde für den Nutzer auf seinem Weg zur erfolgreichen Authentifizierung. Als UX-Designer ist es unsere Aufgabe, jegliche Irritationen für den User zu vermeiden und die Anwendung so einfach wie möglich zu halten. Was eigentlich gegen die 2FA sprechen würde. Doch wie immer kommt es auf die richtige Abwägung und Entscheidung an. Diese Art der Authentifizierung ist ein zusätzlicher Schritt, der die Interaktions-Geschwindigkeit drosselt. Doch auf den zweiten Blick ist sie ein Schlüsselfaktor für ein langfristig positives Nutzererlebnis, in dem der Nutzer sicher durch all seine Anwendungen navigiert. Auf lange Sicht gesehen, bietet die 2FA also eine bessere User Experience.

2FA anbieten, aber richtig

Was viele Plattformanbieter falsch machen, ist die fehlende Kombination der Faktor-Kategorien. Um das System sicherer zu machen, bietet sich eine Kombination von mindestens zwei Maßnahmen aus unterschiedlichen Kategorien an.

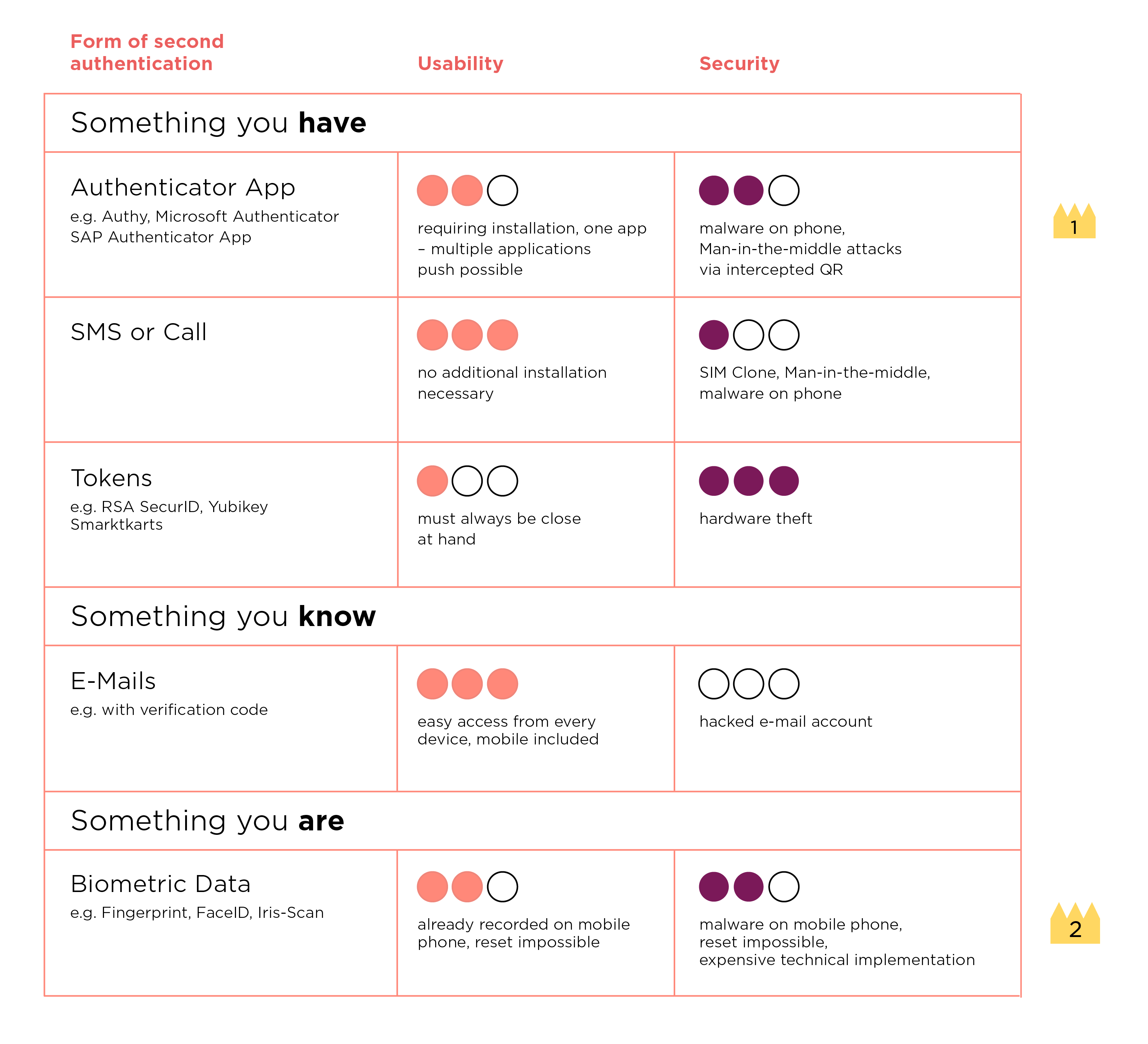

Als zweiter Faktor aus den Kategorien „Something you have“ und „Something you are“ kommen einige Mechanismen in Frage. Aber nicht jede Art der Authentifizierung kann gleichermaßen in Usability und Sicherheit punkten. Als User Experience Designer befinden wir uns hier in einer klassischen Pattsituation zwischen der einfachen Benutzung einer Anwendung und der Notwendigkeit diese sicher zu machen. Wenn das eine gewinnt, leidet das andere und anders herum. Natürlich ist ein zweiter Schritt als Unterbrechung des Login-Flows nicht ideal – doch sollte der Account von einem Hackerangriff betroffen sein, ist das eine noch schlechtere User Experience.

Die Authenticator App und biometrische Daten

Wir haben für Euch die wichtigsten zweiten Faktoren für den Login Prozess in dieser Tabelle aus UX-Sicht bewertet:

Ein guter Kompromiss aus Usability und Sicherheit ist die Verwendung einer Authenticator App. Es gibt verschiedene Apps, die hierfür verwenden werden können. Das Praktische daran: Mehrere Plattformen können über ein und dieselbe App mit den sogenannten Time-based One-Time password (OTTP) Codes versorgt werden, also braucht der Nutzer im Idealfall nur eine App für alle Plattformen. Diese Codes werden für einen begrenzten Zeitraum von mehreren Sekunden automatisch ausgespielt und sind für diese kurze Zeit als Authentifizierungscode der jeweiligen Plattform valide. Dadurch sinkt die Gefahr eines fremdausgeführten Logins enorm.

Des Weiteren ist die Verwendung von biometrischen Daten als zweiter Faktor aus UX-Sicht vertretbar. Auf dem Laptop per Fingerprint oder mit dem Handy per FaceID haben die Nutzer meist schon ihre biometrischen Daten hinterlegt. Für eine Authentifizierung fragt man diese ab. Hier stellt sich allerdings die technische Implementierung von browserbasierten Anmeldungen als Herausforderung dar. Weiterhin müssen wir uns bei diesem Thema essentielle Fragen stellen wie „Wenn meine biometrischen Daten gestohlen wurden, wie kann ich dann mein Gesicht oder meinen Fingerabdruck zurücksetzen?“.

Biometrische Daten sind nicht „unhackbar“ wie das berühmte Beispiel des Fingerabdrucks von Wolfgang Schäuble beweist:

Diese 7 Tipps sollte man aus UX-Sicht für eine bessere 2FA-Einbindung beherzigen:

- Ein gutes Passwort forcieren

2FA ist kein Ersatz für ein gutes Passwort. Zuerst muss der Nutzer ein gutes Passwort wählen. Stelle sicher, dass er bei der Registrierung die richtigen Mindestanforderungen für die Erstellung eines Passworts beachtet: Es ist einzigartig, wird auf keiner anderen Plattform genutzt, ist mindestens acht Zeichen lang und besteht aus einer Kombination aus Buchstaben (Groß- und Kleinschreibung), Zahlen und Sonderzeichen. Außerdem sollten die Worte nicht im Wörterbuch vorkommen. - Aktivierung in der Registrierung bewerben

Binde die Zwei-Faktor-Aktivierung bei der Registrierung optional mit ein. Wenn der Nutzer Zeit hat, kann er sie dort direkt aktivieren; falls nicht, ist er sich zumindest ihrer Existenz bewusst und kann darauf hingewiesen werden, wo er sie zu einem späteren Zeitpunkt noch aktivieren kann. - 2FA als freiwillige Option anbieten

Biete die Aktivierung der 2FA freiwillig an (solange die Sicherheitsverantwortlichen damit einverstanden sind), aber weise den User transparent und fokussiert auf die Vorteile ihrer Aktivierung hin. Im Idealfall wird der Nutzer bei der Verwendung des Dienstes durch ein Modal daraufhin hingewiesen. - 2FA Einstellungen im Profil einbinden

Der Nutzer sollte die Möglichkeit haben, in seinem Profil die 2FA einstellen zu können. - Auswahl an 2FA Methoden anbieten

Eine kleine Auswahl an unterschiedlichen 2FA-Methoden ist zu empfehlen, da der Nutzer so die für ihn angenehmste Variante wählen kann. Mehr als zwei bis drei Methoden sind nicht zu empfehlen, um den User in der Wahl nicht zu überfordern. - Backup-Codes zur Verfügung stellen

Auf die Wichtigkeit der Recovery-/Backup-Codes eingehen: Signalisiere den Usern visuell eindeutig, dass diese Codes extrem wichtig sind und es eine gute Idee ist, sie wirklich auszudrucken. Der „Next“-Button sollte inaktiv sein, bis der Nutzer auf „Ausdrucken“ oder „Abspeichern“ klickt. - Geräte-Deaktivierung beachten

Bereits verknüpfte Geräte für die 2FA sollten wieder deaktiviert werden können: Das ist sehr wichtig, wenn z.B. ein Gerät gestohlen wurde. Hierbei ist es essentiell, dass die 2FA nicht so einfach deaktiviert werden kann. Sie sollte entweder mit dem alten Device (wenn noch vorhanden) oder mit Backup-Codes deaktiviert werden können. Allerdings nicht durch Sicherheitsfragen oder das Passwort – es würde dem Sinn der 2FA widersprechen, wenn diese durch den ersten Faktor einfach aufzuheben wäre.

Beachte hierbei die Gefahr des Social Engineerings: Stelle sicher, dass der persönliche Verifizierungsprozess korrekt mit dem User durchgeführt wird. Es bringt nichts, wenn der Nutzer eigentlich der Hacker ist und durch einen Anruf ganz einfach als User freigeschaltet werden kann, indem er nur nach einer Adresse oder seinem Geburtstag gefragt wird.

Fazit

Die sichere Anwendung von Webanwendungen ist ein zentraler Bestandteil einer guten User Experience. Deswegen sollte hierauf ein zentraler Fokus im Design Prozess liegen.

Wer sich mit Sicherheit beschäftigt, wird immer wieder ernüchternd feststellen, dass es keine absolute Sicherheit gibt. „Das einzig sichere System müsste ausgeschaltet, in einem versiegelten und von Stahlbeton ummantelten Raum und von bewaffneten Schutztruppen umstellt sein“, so Sicherheitsexperte Gene Spafford.

Dennoch bietet die 2FA eine größere Sicherheit im Gegensatz zur einfachen Passwortabfrage, da die Kombination mehrerer Faktoren es Angreifern schwerer macht, Konten zu knacken. Automatisierte Attacken kann man so viel besser abwehren.

Doch die 2FA birgt auch Gefahren: Wenn ein Angreifer auf einer Plattform Benutzername und Passwort eingibt und einen 2FA-Screen erhält, weiß er, dass die Daten richtig sind. Wandert er nun mit dieser Information weiter zur nächsten Plattform ohne 2FA-Funktion, hat er ein leichtes Spiel. Ein sicheres einzigartiges Passwort für jede Plattform ist also im ersten Schritt viel bedeutender als die anschließenden Versuche die Authentifizierung sicherer zu machen. An dieser Sensibilisierung fehlt es vielen Nutzern. Die Zwei-Faktor-Authentifizierung transportiert auf der einen Seite ein Gefühl der Scheinsicherheit, was einige Nutzer sich in scheinbarer Sicherheit wiegen und dadurch ein schwaches Passwort wählen lässt. Auf der anderen Seite: Auch wenn die Sicherheit der einzelnen Faktoren schwach ist, ist die Kombination der schwachen Faktoren immer noch besser als ein starker Faktor alleine. Was wieder für die 2FA spricht.

Die Authentifizierung mit mehreren Faktoren ist demnach bewusst zu wählen. Vor dem UX Design sollten das Für und Wider bedacht und im Vorfeld starke Passwortbedingungen bei der Registrierung festgelegt werden. Nur dann sind die Nutzer ideal geschützt und das Vertrauen in die Plattform steigt.

Wie es weitergeht – ein Blick in die Zukunft?

Der weiterführende Schritt, um dem Nutzer das Leben zu erleichtern, ist das Single Sign-on (SSO)-Verfahren, welches eine Kombination mit der 2FA darstellt und bereits in vielen Bereichen Anwendung findet. Hier authentifiziert sich der Nutzer einmalig und erhält gleichzeitig Zugriff auf mehrere Services und Ressourcen. Dadurch reduziert sich die Anmeldehäufigkeit signifikant. Aus UX-Sicht ist die Etablierung eines SSO sehr zu empfehlen: Nutzererlebnis und Sicherheit steigen hierbei gleichermaßen.

Spannend wird es in der Zukunft: Die Entwicklung geht hin zur unsichtbaren Multi-Authentifizierung, bei der der Nutzer nicht aktiv werden muss und somit in seinem Flow nicht unterbrochen wird. Dies kann zum Beispiel durch einen automatischen Abgleich von Audiosignalen zweier Geräte, die sich im selben Raum befinden passieren, dem sogenannten „Ambient Sound“. Die Entwicklung geht auf jeden Fall hin in Richtung automatisierten aber sicheren Verfahren, bei denen der Nutzer von der ewigen Passwort-Flut befreit wird. Puh, na endlich.